近日,Linux内核曝出一个名为“Copy Fail”的高危本地提权漏洞(CVE-2026-31431)。该漏洞源于加密子系统authencsesn模块,攻击者仅需普通用户权限,无需复杂技术即可在1秒内稳定获取Root权限,影响近9年几乎所有主流Linux发行版。受影响环境包括Ubuntu、Amazon Linux、RHEL及SUSE等特定版本,容器与云环境也面临逃逸风险。鉴于利用代码已公开,建议立即升级内核至包含修复Commit的版本,或通过禁用algif_aead模块进行临时缓解,以确保系统安全。

1. 漏洞核心速览

在刚刚过去的24小时内,网络安全圈被一个名为 "Copy Fail" 的漏洞刷屏了。根据长亭安全应急响应中心的通告,这是一个影响范围极广的 Linux 内核本地提权漏洞。

一句话总结: 攻击者仅需本地普通用户权限,无需复杂的堆喷或竞争条件,即可在 1秒内 稳定获取 Root 权限。

- 漏洞编号: CVE-2026-31431

- 漏洞类型: 权限提升 (Local Privilege Escalation)

- 利用难度: 极低 (EXP仅732字节,100%稳定复现)

- 影响范围: 2017年至今(近9年)几乎所有主流 Linux 发行版。

2. 漏洞成因:9年的“隐形炸弹”

这个漏洞的根源在于 Linux 内核加密子系统中的 authencesn 模块。

- 时间跨度: 问题代码早在 2017年 就被引入了内核。

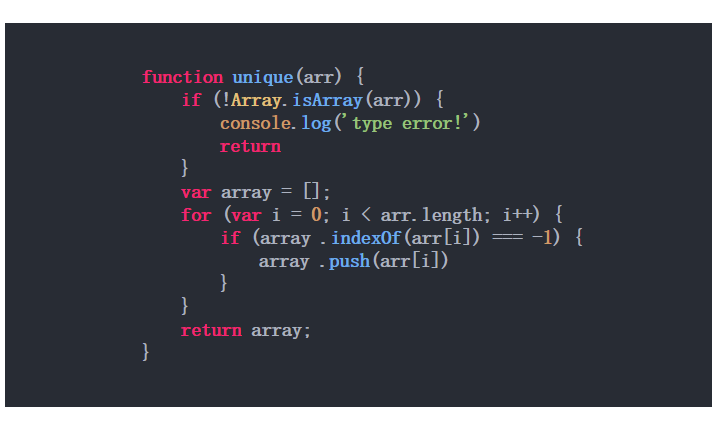

- 技术原理: 内核在处理 AEAD(认证加密)操作时,有一处“原地优化”(in-place optimization)。这导致在特定条件下,攻击者可以通过 AF_ALG 套接字和

splice()系统调用,绕过保护机制,向本应只读的“页缓存”(Page Cache)写入任意内容。 - 攻击手法: 攻击者利用这个逻辑缺陷,篡改关键的 setuid 二进制文件(如

/usr/bin/su),通过写入4字节指令直接劫持程序流,从而获得最高权限。

💡 关键点: 这是一个“直线逻辑”漏洞,意味着它不需要竞争窗口(race condition),也不依赖特定的内核偏移,因此利用起来极其稳定。

3. 影响范围评估

如果你的业务运行在以下环境中,且内核版本未更新,请立即警惕:

| 发行版 | 受影响版本范围 | 修复状态 |

|---|---|---|

| Ubuntu 24.04 LTS | 6.17.0-1007-aws 及以下 | 需升级 |

| Amazon Linux 2023 | 6.18.8-9.213.amzn2023 及以下 | 需升级 |

| RHEL 14.3 | 6.12.0-124.45.1.el10_1 及以下 | 需升级 |

| SUSE 16 | 6.12.0-160000.9-default 及以下 | 需升级 |

| 其他 | Debian, Arch, Fedora, Rocky 等同期版本 | 均受影响 |

特别提醒:

- 容器环境: Kubernetes 或 Docker 容器内攻击者可借此逃逸至宿主机。

- 云环境: CI/CD Runner (如 GitHub Actions)、Serverless 函数、Notebook 服务面临极高风险,租户可能直接提权控制宿主机。

4. 应急处置方案

鉴于 EXP 已公开,建议你所在的团队立即采取以下措施:

✅ 方案一:永久修复(推荐) 升级内核至包含修复 Commit a664bf3d603d 的版本。各大厂商正在紧急推送补丁。

🛠️ 方案二:临时缓解(禁用模块) 如果无法立即重启服务器,可以临时禁用 algif_aead 内核模块,这能直接阻断利用路径。

- 操作命令:

modprobe -r algif_aead - 影响评估:

- 无影响: 绝大多数常规服务(SSH、IPsec、LUKS、OpenSSL默认构建)不受影响。

- 有影响: 显式使用

afalg引擎的 OpenSSL 应用或特定加密卸载设备。建议先通过lsof | grep AF_ALG检查是否有进程在使用。

5. 漏洞时间线

从披露到公开,整个过程非常迅速:

- 2026.03.23: 漏洞报告至 Linux 内核安全团队。

- 2026.04.01: 修复 Commit 合入主线 (Mainline)。

- 2026.04.29: 漏洞公开披露,利用代码 (EXP) 同步发布。

- 2026.04.30: 长亭发布应急通告(即本文档撰写之时)。

6. 总结与建议

身处2026年的今天,面对这种“开箱即用”的提权漏洞,防御的关键在于速度。

- 立即排查: 检查你负责的郑州本地服务器或云端资产,确认内核版本。

- 优先阻断: 如果无法立即重启,先执行

modprobe -r禁用相关模块作为临时护城河。 - 关注补丁: 密切关注你的 Linux 发行版厂商(如 Canonical, RedHat)发布的安全更新,并尽快安排升级窗口。

安全无小事,尤其是在漏洞利用代码已经满天飞的当下。