今天在群里面看到一个群友问的为什么三级等保要求禁止使用类似纯数字等弱口令,而银行卡密码6个数字也是“安全“的?感觉挺有意思的,详细很多人也有这个疑惑,今天就详解一下区别。

为什么三级等保严禁弱口令,而银行卡密码却敢用6位纯数字?

- 看似矛盾的安全规则,背后其实是“场景决定策略”

在网络安全领域,有一个常被问到的问题:

既然国家《信息安全等级保护》(简称“等保”)明确禁止使用“123456”这类纯数字弱口令,那为什么我们的银行卡密码偏偏是6位纯数字,还被银行称为“安全”?

这难道不是“双标”吗?

其实不然。这两种做法看似冲突,实则源于完全不同的使用场景、攻击模型和安全体系设计。今天我们就来拆解这个“安全悖论”。

一、三级等保为何对弱口令“零容忍”?

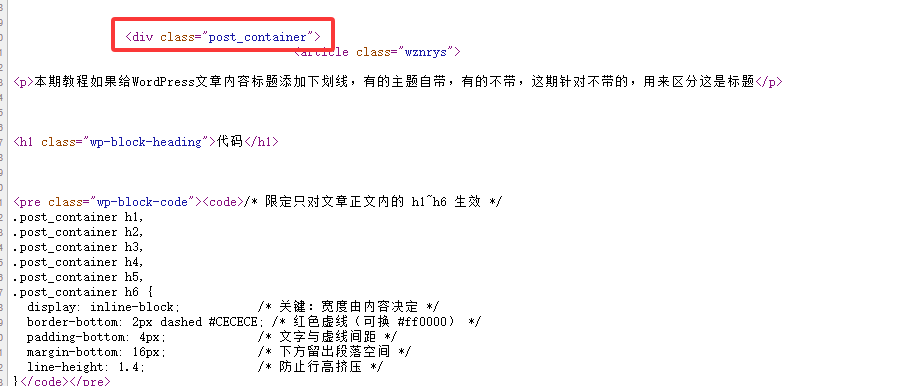

《网络安全等级保护基本要求》(等保2.0/3.0)中的“三级等保”,主要适用于政务系统、金融后台、医疗平台、大型企业内网等高敏感、可远程访问的信息系统。

在这些系统中:

- 用户可通过互联网登录;

- 账号往往拥有数据查询、修改甚至管理员权限;

- 一旦被攻破,可能导致大规模数据泄露、业务中断甚至国家安全风险。

因此,等保明确要求:

- 密码长度 ≥12位;

- 必须包含大小写字母、数字、特殊符号;

- 禁止使用生日、姓名、连续数字等弱口令;

- 高权限账号还需配合动态令牌+生物识别等多因素认证(MFA)。

核心逻辑:在开放网络环境中,密码是第一道也是最容易被突破的防线,必须足够坚固。

二、银行卡密码为何“敢”用6位纯数字?

反观银行卡的6位PIN码(Personal Identification Number),它虽然简单,但安全并不依赖密码本身的复杂度,而是整套物理与风控机制在保驾护航:

1. 物理隔离 + 输入限制

- 密码只能在实体设备上输入:ATM机、POS终端、银行柜台;

- 输错3次立即锁卡,无法暴力尝试100万种组合(6位数字共10⁶=1,000,000种可能);

- 攻击者必须先偷到你的卡,再冒风险去试——成本极高。

2. 芯片加密 + 交易验证

- 现代银行卡均采用EMV芯片技术,每次交易都生成唯一密文;

- 大额交易需短信验证码或人脸识别;

- 异地、异常消费会触发银行实时风控系统自动拦截。

3. 用户体验与普适性

- 6位数字符合人类短期记忆规律(心理学“7±2法则”);

- 老年人、儿童都能轻松记住;

- 全球银行系统几十年沿用此标准,兼容性强、成本低。

换句话说:银行卡的安全是“体系级”的,不是“密码级”的。

三、关键区别:攻击面 vs 防护纵深

| 维度 | 三级等保系统 | 银行卡PIN码 |

| 访问方式 | 远程、互联网可达 | 仅限物理设备 |

| 试错机会 | 理论上无限(除非限流) | 最多3次即锁卡 |

| 后果严重性 | 可能导致全系统沦陷 | 单卡损失,可挂失冻结 |

| 防护重点 | 密码强度 + MFA + 审计 | 物理控制 + 错误锁定 + 芯片加密 |

结论:安全不是看“密码有多复杂”,而是看“整个系统能否承受密码被猜中的风险”。

四、给普通用户的建议

虽然银行卡用6位数字是安全的,但这绝不意味着你可以把“123456”用在微信、邮箱或公司系统里!

请记住:

- 不同场景,用不同密码:工资卡、社交账号、工作系统应各自独立;

- 重要账户启用双重验证(2FA):如短信、身份验证器APP;

- 定期更换密码:尤其涉及财务或隐私的账户;

- 避免“一套密码走天下”:一旦一个平台泄露,其他账户也会被“撞库”攻破。

结语

安全从来不是“一刀切”的规则,而是在风险、成本与体验之间寻找最优平衡。

三级等保严防弱口令,是因为它面对的是无孔不入的网络攻击;

银行卡敢用6位数字,是因为它构建了一道“物理+技术+风控”的立体防线。

理解这一点,你就能明白:真正的安全,不在于密码本身,而在于整个系统的防御思维。